Què és el correu fraudulent (phising, ransomware) i com em puc protegir?

Recomanacions per protegir-se del correu fraudulent

Què és el correu fraudulent?

El correu fraudulent, també conegut per el seu nom en anglès phishing, consisteix en l'enviament de correus electrònics que, aparentant provenir de fonts fiables (per exemple, entitats bancàries o la pròpia Universitat), intenten obtenir dades confidencials dels seus usuaris. Per aconseguir-ho, solen dur enllaços a pàgines web falsificades. D'aquesta manera, l'usuari, creient que es troba en un lloc de confiança, introdueix la informació sol·licitada que en realitat va a parar a mans d'un estafador.

Algunes de les característiques més comuns que presenten aquest tipus de missatges són:

- Utilització de noms de companyies o entitats de confiança. Amb l'objectiu de confondre al receptor del missatge.

- Utilitzar el nom d'un empleat real de la companyia o entitat com a remitent fals del missatge. D'aquesta manera si prova de trucar a la companyia preguntant per la veracitat d'aquest missatge, li confirmaran que la persona de qui parla treballa a l'entitat.

- Enllaços a webs fraudulentes amb semblança correcta. En realitat, tant la URL com els continguts són falsos i intenten imitar els reals.

- Quan l'usuari introdueix les seves dades, aquestes van a parar a un base de dades i queden a disposició dels estafadors.

Com puc detectar els correus fraudulents?

- Cap entitat bancària ni la pròpia universitat sol sol·licitar informació confidencial per correu electrònic. Si rebeu un missatge de correu d'aquest tipus, desconfia

- Normalment aquests missatges de correu electrònic presenten errors gramaticals o paraules intercanviades, que no solen ser usuals en el tracte d'una entitat bancària.

- Verifica la font de la informació. Truca a la teva entitat bancària o al Centre d'atenció TIC - ATIC en cas de dubte.

- Escriu l'adreça del web en el navegador (sense fer servir l'enllaç del missatge). Encara que l'adreça web sembli correcta pot ocultar la ruta cap a un lloc web fraudulent.

- Comprova que l'adreça web a la qual s'accedeix és una adreça segura, és a dir, que comença per "https://".

Més informació al vídeo següent: ![]()

Què puc fer per denunciar-ho?

Si has rebut un correu sospitós és possible que el correu Google el deixi a la carpeta Spam o que mostri una advertència. Si un missatge sospitós no s'ha ha detectat com a tal, segueix aquests passos per a denunciar-lo:

- Accedeix a la bústia des de https://mail.google.com

- Obre el missatge

- Al costat de Respondre

, fes clic a Més

.

- Selecciona "Marca com a pesca de credencials"

Com em puc protegir?

- No responguis mai a un missatge fraudulent

- No segueixis les instruccions ni els enllaços que inclogui

- No executis cap fitxer que pugui tenir annexat, fins i tot un fitxer d'imatge o un document de text pot contenir programari mal·liciós i infectar el teu equip.

Si has arribat a entrar a una enllaç que sospites que és fraudulent i hi has introduït les teves dades personals el primer que has de fer és canviar les teves contrasenyes. Per a canviar la teva contrasenya de les intranets de la UPC accedeix a https://identitatdigital.upc.edu/gcredencials

Procura també escollir contrasenyes segures. Aquesta FAQ t'indica com fer-ho: Com puc definir una contrasenya segura?

Per a què es fan servir les credencials vulnerades?

L'objectiu final sempre és obtenir informació confidencial: noms i cognoms, adreces de correu electrònic, números d'identificació personal, número de targeta de crèdit, etc.

Amb aquesta informació privada els ciberdelinqüents intentaran estafar-lo econòmicament, suplantar la seva identitat, subscriure'l a llistes de publicitat per mail, enviar missatges de phishing en el seu nom fent servir les credencials robades, subscriure'l a serveis de SMS Premium, convidar-lo a descarregar aplicacions, instar-lo a trucar a números de tarificació especial, instal·lar programari mal·liciós al seu dispositiu.

Per a obtenir aquesta informació els ciberdelinqüents es valen de l'enginyeria social i d'un enllaç que redirigeix a l'usuari a una pàgina web fraudulenta que simula ser la web legítima, en algunes ocasiones poden utilitzar documents adjunts per a perpetrar el furt de dades.

Què és el programari maliciós de rescat?

El programari maliciós de rescat, també conegut per el seu nom en anglès ransomware, és un tipus de correu fraudulent que incorpora o bé porta a l'usuari a instal·lar un programari maliciós que, quan infecta un equip, xifra tota la informació de forma que és il·legible. Afecta tant a les dades emmagatzemades en local com als recursos en xarxa on tingui accés l'equip. D'aquesta manera extorsiona a l'usuari demanant el pagament d'un rescat econòmic.

Els delinqüents informàtics difonen aquest codi maliciós mitjançant correus electrònics fraudulents que contenen enllaços o fitxers adjunts que, en ser oberts per l'usuari, infecten l'equip.

L'INCIBE disposa d'un servei d'Antiransomware a disposició d'empreses i particulars que hagin estat afectats per un ransomware

Més informació a la FAQ Què és el ransomware?

Alguns exemples:

Smishing (phishing per SMS):

Missatge SMS enviat a telèfons mòbils suplantant a Hisenda i escenificant una suposada devolució. Inclou un enllaça a una pàgina fraudulenta on es sol·liciten dades confidencials als usuaris.

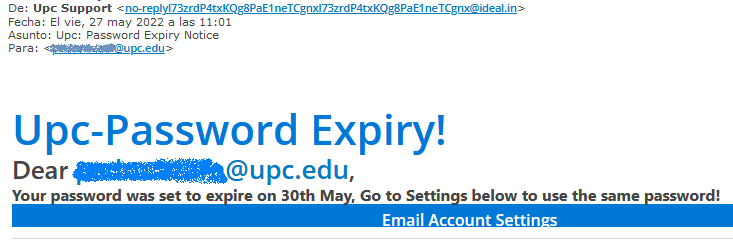

Phishing focalitzat a UPC: Missatge amb remitent fals que pretén suplantar a la UPC amb l'objectiu que el receptor del missatge obri l'enllaç contingut al missatge i proporcioni el seu usuari i contrasenya a un formulari fraudulent.

Missatge extorsió: Amenaça amb difondre informació sensible de la persona si no es fa el pagament d'un rescat. La persona veu que el remitent del missatge és ella mateixa.

Date: dj., 6 de maig 2021 a les 7:07

Subject: Malas noticias para ti

To: <usuari@upc.edu>

¡Te saludo!

Te tengo malas noticias.

10 de enero de 2020: este día pirateé su sistema operativo y obtuve acceso completo a su cuenta.

No es necesario cambiar la contraseña, mi malware la intercepta cada vez.

Cómo fue:

Había una vulnerabilidad en el software del enrutador al que estaba conectado ese día.

Primero pirateé este enrutador y almacené mi código malicioso allí.

Cuando se conectó, mi troyano estaba instalado en el sistema operativo de su dispositivo.

Después de eso, hice una copia de seguridad completa de su disco (tengo su libreta de direcciones completa,

Historial de visualización de sitios web, todos los archivos, números de teléfono y direcciones de todos sus contactos).

Hace un mes quería bloquear tu dispositivo y pedir dinero para desbloquearlo.

Pero he revisado los sitios web que visita con regularidad y realmente disfruté viendo sus recursos favoritos.

Estoy hablando de sitios web para adultos.

Quiero decir, eres un gran pervertido. ¡Tienes una imaginación desenfrenada!

Entonces se me ocurrió una idea.

Tomé una captura de pantalla del sitio web íntimo. Donde lo haces (¿Entiendes lo que quiero decir?).

Después de eso, hice un video de tu placer (con la cámara de tu dispositivo). ¡Resultó hermoso!

Creo firmemente que no desea mostrar estas fotos a sus familiares, amigos o colegas.

Creo que 399 € es una cantidad muy pequeña para mi silencio.

¡También pasé mucho tiempo contigo!

Solo acepto dinero en bitcoins.

Mi billetera BTC: 1AMoJYREDRFCEXqioQSmNnkJajGzKaaLQa

¿No estás seguro de cómo recargar una billetera bitcoin?

En un motor de búsqueda, escriba "¿Cómo compro BTC?"

Tienes exactamente 8 horas para realizar el pago.

No se preocupe, el temporizador se iniciará tan pronto como abra esta carta. Sí, sí ... ¡ya ha comenzado!

Después de pagar, mi virus y tus fotos sucias se irán contigo.

Si no recibo la cantidad especificada de usted, su dispositivo será bloqueado y todos sus contactos recibirán una foto con sus "amigos".

Quiero que tengas cuidado.

- ¡No intentes encontrar y destruir mi virus! (Todos sus datos ya están cargados en un servidor remoto).

- No intentes contactar conmigo (no es posible, te envié un correo electrónico desde tu cuenta)

- Varios servicios de seguridad no le sirven de nada. Formatear una unidad o destruir un dispositivo tampoco le ayudará porque sus datos ya están en un servidor remoto.

PD: Te garantizo que no volveré a molestarte después de pagar porque no eres mi única víctima.

Este es un código de honor para los piratas informáticos.

¡A partir de ahora, te aconsejo que uses buenos programas antivirus y los actualices regularmente (varias veces al día)!

No te enojes conmigo, todos tienen su propio trabajo.

Despedida.

Alerta per l'increment de missatges fraudulents aprofitant l'alerta de COVID-19

Pots trobar aquí exemples dels missatges fraudulents que s'estan distribuint aprofitant l'alerta sanitària arrel de la COVID-19

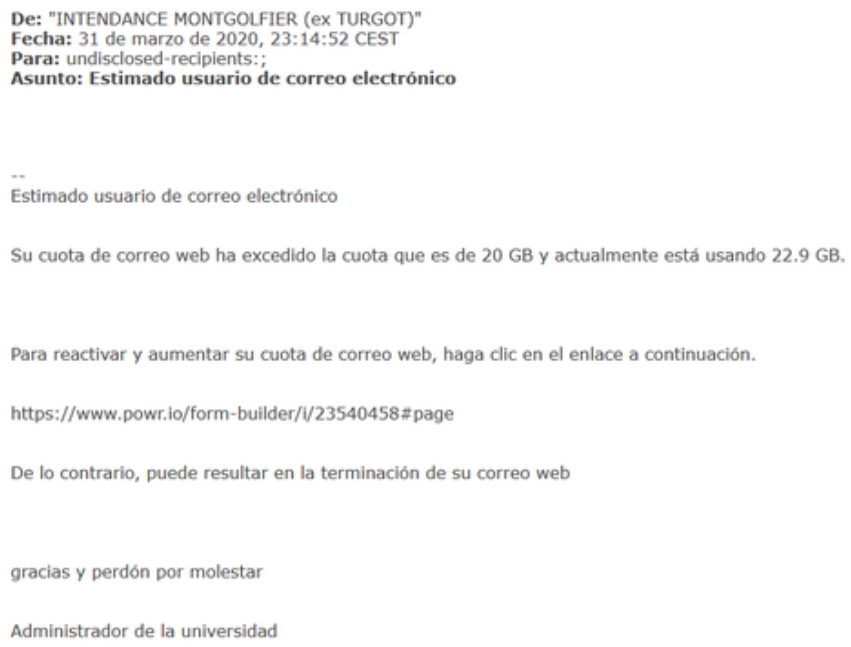

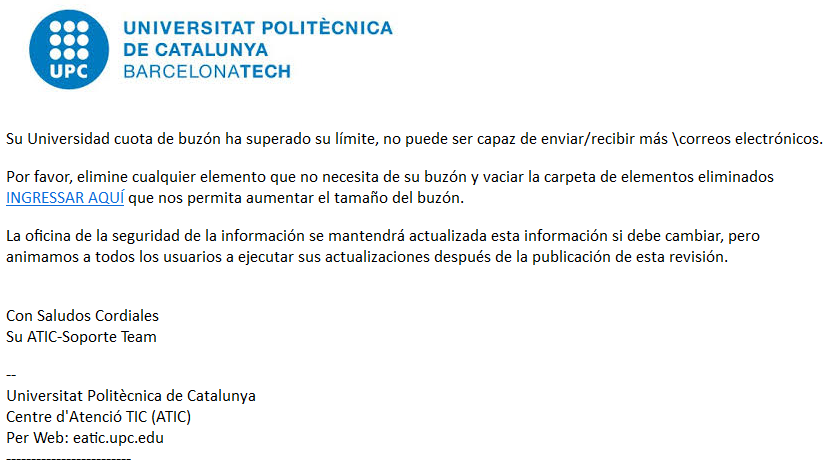

Missatge fraudulent informant d'excés d'ocupació a la bústia de correu

Destaca la mala qualitat de l'estil de redacció i errors ortogràfics. L'enllaç no pertany al domini UPC (XXX.upc.edu). El missatge no està personalitzat, enlloc es menciona el nom de l'usuari o adreça afectada. La signatura és genèrica i no especifica canals de contacte.

Estafa del radar

Un email notifica a l'usuari d'una multa per excés de velocitat, que en realitat és falsa, i que aprofita aquesta excusa per a intentar robar-nos contrasenyes i dades sensibles. En el moment en què accedim als arxius adjunts al email i els enllaços on se'ns promet mostrar-nos la foto que prova la infracció. En aquest moment s'intenta instal·lar un software maliciós al dispositiu que el descarrega per a recollir informació delicada, com contrasenyes o dades bancàries.

Intenten suplantar al Ministeri d'Economia:

Missatge amb remitent fals que pretén suplantar al Ministeri d'Economia amb l'objectiu que el receptor del missatge descarregui un document annexat que infectarà l'equip amb malware quan l'obri.

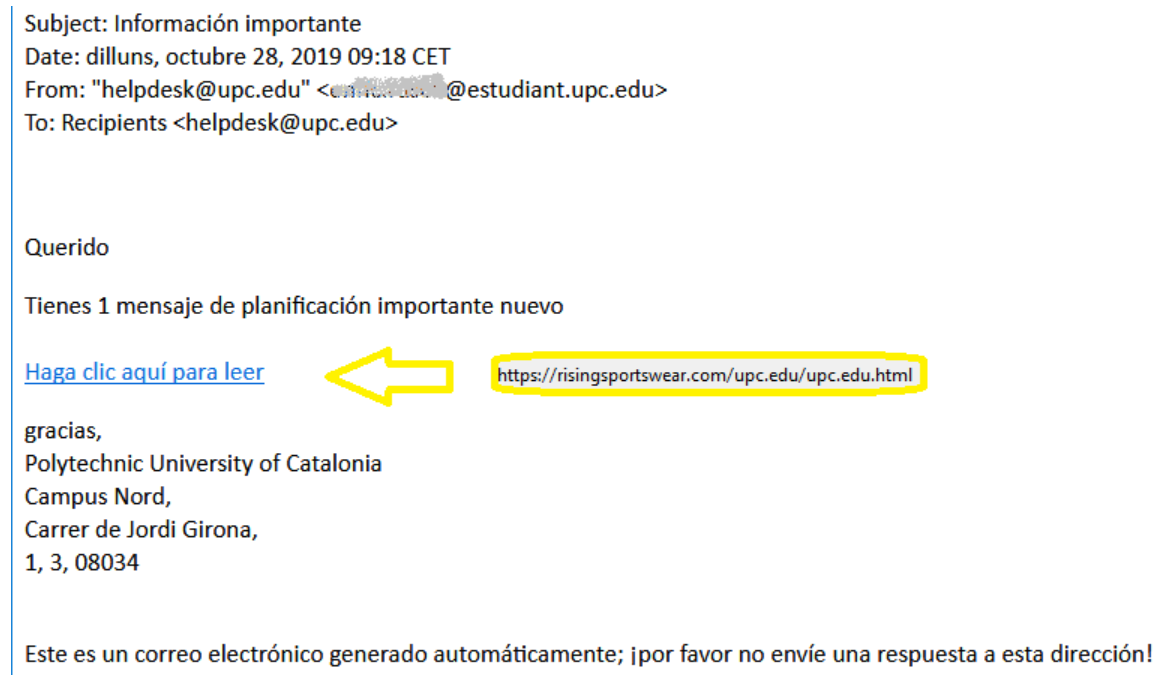

Correu amb enllaç a un lloc web fraudulent

Aquest correu fa servir una adreça remitent falsa que intenta representar el servei de suport TIC a usuaris però en realitat el missatge s'envia mitjançant l'adreça d'un estudiant al qual li han aconseguit vulnerar les credencials. El contingut del missatge és molt genèric i conté un enllaç amagat que apunta a una web fraudulenta. Ens ha de fer sospitar que l'idioma no és l'habitual en comunicacions oficials, errors ortogràfics i fórmules de salutació no habituals.

Destaca l'avís al final demanant no respondre a aquesta adreça sota l'excusa que és un missatge generat automàticament. La realitat d'aquest avís és que si responguéssim al missatge li arribaria a l'estudiant en qüestió i aquest s'adonaria que s'han estat enviant missatges des de la seva adreça i canviaria la seva contrasenya. Els ciber-delinqüents haurien de cercar un altre canal per a difondre els seus missatges.

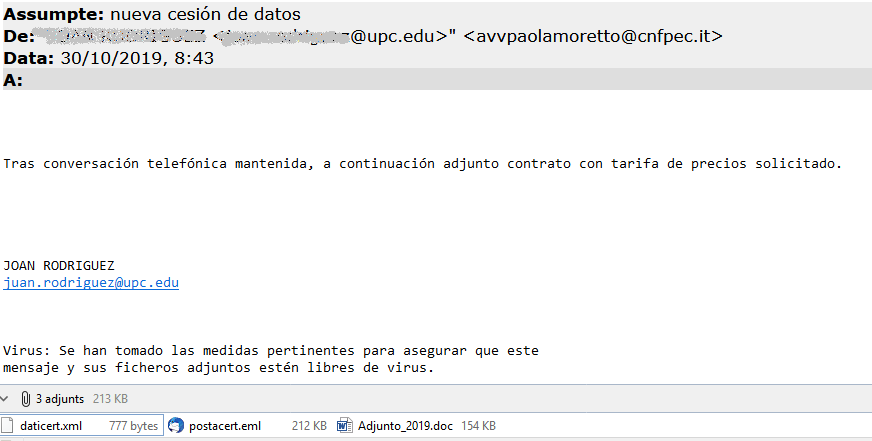

Correus amb documents Word adjunts

S'ha detectat una campanya de correus electrònics amb un arxiu adjunt que conté programari mal·liciós o malware adjunt en un arxiu de Microsoft Word. L'equip queda infectat en el moment en què s'obre l'arxiu adjunt. El programari mal·liciós és de tipus troià i s'ha identificat com Emotet. Aquest malware es caracteritza per propagar-se mitjançant correus electrònics fraudulents amb l'objectiu que es descarreguin un arxiu que en executar-se està programat per a obtenir informació confidencial de l'equip. Recull credencials financeres, noms d'usuari, contrasenyes i adreces de correu electrònic (per a poder replicar-se).

Pots trobar informació sobre com protegir-te del programari mal·liciós a la FAQ Què és el Malware i com prevenir-lo?

Aquests són alguns exemples dels correus detectats:

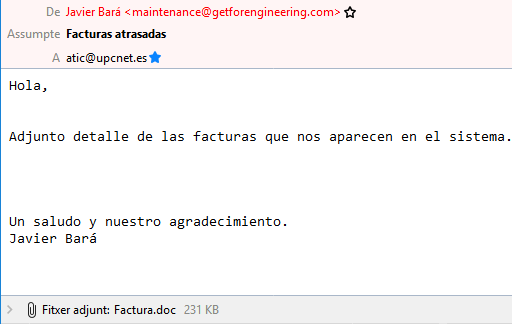

Avís de factures falses :

Avís fraudulent que aparenta contenir unes factures. Adjunt hi ha un document que en executar-lo en mode d'edició executa una macro que infecta el nostre equip amb programari maliciós.

Què ens ha de fer sospitar:

- Remitent desconegut

- És un missatge que no esperàvem

- Salutació massa genèrica, s'adreça a la nostra adreça personal però la salutació no és personalitzada.

- Sense signatura corporativa on puguem verificar l'origen

- Contingut excessivament genèric i imprecís (quin és el 'sistema' al qual fa referència?)

- Ortografia incorrecta o formules gramaticals no habituals.

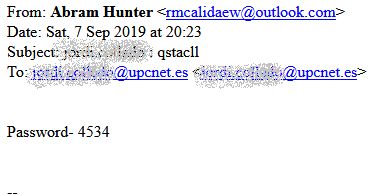

Avís amb adjunt infectat:

El missatge conté el nom d'usuari del destinatari a l'assumpte i al cos una contrasenya i un arxiu PDF annexat. No conté cap signatura i l'adreça remitent és un compte d'Outlook. En obrir el document demana la contrasenya i quan s'introdueix s'inicia la infecció de l'equip. No s'han d'obrir mai arxius adjunts de missatges d'orígen desconegut.

Avís fraudulent de compte vulnerat:

Avís fraudulent de compte vulnerat

El missatge adverteix a l'usuari que ha obtingut la seva contrasenya i ha infectat el seu equip amb un programari maliciós. Afirma que ha recopilat informació compromesa i amenaça amb difondre-la si no efectua un pagament a un compte de bit coins. Cal ignorar el contingut del missatge ja que es tracta d'un intent d'estafa. En realitat l'equip no ha estat infectat ni han obtingut cap informació. No segueixis cap de les instruccions del missatge (Com em puc protegir?).

Assumpte: Tu cuenta ha sido hackeada. Sus datos y archivos estan en riesgo.

¡Hola!

Soy un programador que rompió tu cuenta de correo electrónico y tu dispositivo hace aproximadamente medio año.

Usted ingresó una contraseña en uno de los sitios inseguros que visitó, y la detecté.

Por supuesto que puedes cambiar tu contraseña, o ya la has hecho.

Pero no importa, mi software lo actualiza cada vez.

Por favor, no intentes contactarme o encontrarme, es imposible, ya que te envié un correo electrónico desde tu cuenta de correo electrónico.

A través de tu cuenta de correo electrónico, cargué un código malicioso en tu sistema operativo. Guardé todos sus contactos con amigos, colegas, familiares y un historial completo de visitas a los recursos de Internet. También instalé el software Trojan en tu dispositivo y un largo espionaje para ti.

No eres única mina víctima, normalmente bloqueo el dispositivo y pido un rescate. Pero me impresionaron los sitios íntimos en los tu a menudo estás presente.

Estoy en shock de tus fantasías de alcance! ¡Guauu! Nunca he visto nada como esto!

¡Ni siquiera sabía que DICHO contenido podría ser tan emocionante!

Entonces, cuando te divertiste en sitios intime (¡ya sabes a lo que me refiero!) Hice una captura de pantalla con el uso de mi programa desde la cámara de su dispositivo. Después de eso, combiné tu foto y la captura de pantalla del sitio que viste.

¡Será divertido cuando te envíe estas fotos a tus contactos! ¿Y si tus familiares lo ven? PERO estoy seguro de que no lo quieres. Definitivamente no querría ...

No haré esto si me pagas una pequeña cantidad. Creo que $231 (USD) es un buen precio para ello!

Sólo acepto bitcoins.

Mi billetera BTC: XXXXXXXXXXXXXXXX

Si tiene dificultades con esto, pregunte a Google "cómo hacer un pago en una billetera de bitcoin". Es fácil.

Después de recibir la cantidad de dinero especificada, todos sus datos se eliminarán automáticamente.

Mi virus también se autodestruirá.

Mi troyano tiene una alerta automática. Después de abrir esta carta, lo descubriré.

Tienes 2 días (48 horas) para realizar un pago. Si esto no sucede, todos tus contactos recibirán disparos locos con tu vida sucia.

Tu dispositivo estará bloqueado (también después de 48 horas)

¡No tomes esto frívolamente! ¡Esta es la última advertencia!

Varios servicios de seguridad o antivirus no le ayudarán a ciencia cierta (ya he recopilado todos sus datos).

Aquí están las recomendaciones de un profesional:

Los antivirus no ayudan contra el código malicioso moderno. No ingrese sus contraseñas en sitios inseguros!

Adiós.

Avís fraudulent UPC Payroll

Campanya de phishing enviada a 1398 adreces @upc.edu. L'adreça remitent és coneguda per l'usuari i simula provenir del servei de recursos humans de la UPC i contenir un document de nòmina. L'enllaç obre una pàgina externa a la UPC amb un formulari d'inici de sessió que té el mateix aspecte gràfic que el portal d'autenticació única de la UPC.

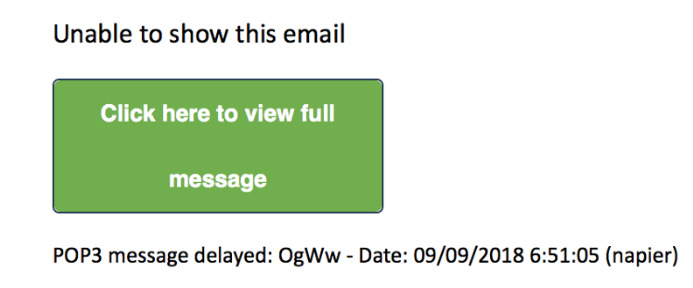

Campanya de phishing contra les universitats:

S'ha detectat una campanya de phishing contra universitats i centres d'investigació que es difon per correu electrònic i que té capacitat d'auto-propagació. El correu prové d'una adreça remitent de la mateixa o altra universitat amb assumpte referent a temes universitaris. El cos del missatge simula un error en la càrrega del contingut i conté un botó que insta a l'usuari a prémer-lo per visualitzar el missatge complert:

Si es prem el botó redirigeix a una web personalitzada per a la institució de l'usuari on es mostra la seva adreça de correu electrònic i se li demana que introdueixi la seva contrasenya.

Troià Emotet, Fals missatge de confirmació de comanda:

Fals missatge de benvinguda a la UPC :

| Asunto: | BIENVENIDO A UPC UNIVERSITAT POLITÈCNICA DE CATALUNYA - SERVICIOS EN LÍNEA |

|---|---|

| Fecha: | Thu, 8 Feb 2018 13:38:30 +0530 |

| De: | www.upc.edu |

Avisos fraudulents de Bankia:

Els missatges tenen les següents característiques:

Asunto: "Importante - Documentos seguros"

Remitente: "Bankia <no-reply@bankiadocs[.]com>"

Documento adjunto: "DocumentoSeguro.doc"

El document adjunt distribueix Trickbot (troià bancari)

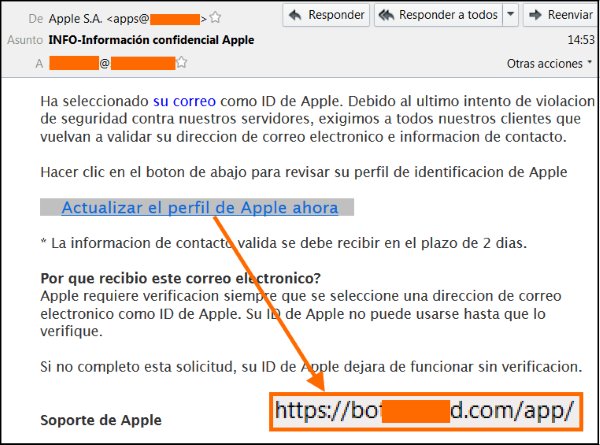

Avisos fraudulents d'Apple:

L'assumpte és "INFO-Información confidencial Apple" i intenta obtenir dades bancàries i compte d'usuari d'Apple.

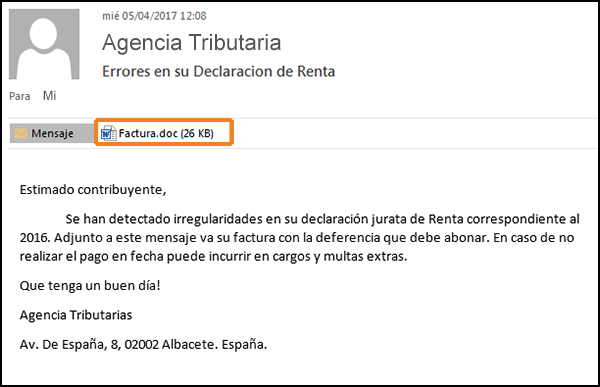

Avisos fraudulents de l'Agència Tributària:

L'assumpte del correu és "Errores en su Declaración de Renta" i demana obrir un arxiu annexat on trobarà una suposada factura per abonar les suposades irregularitats en la declaració. L'arxiu annexat és un document de MS Word amb el nom "Factura.doc" que conté el codi maliciós de tipus ransomware que xifra el contingut del disc dur del dispositiu infectat fent-lo inaccessible per a l'usuari.

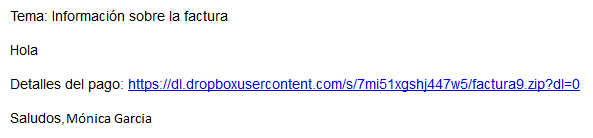

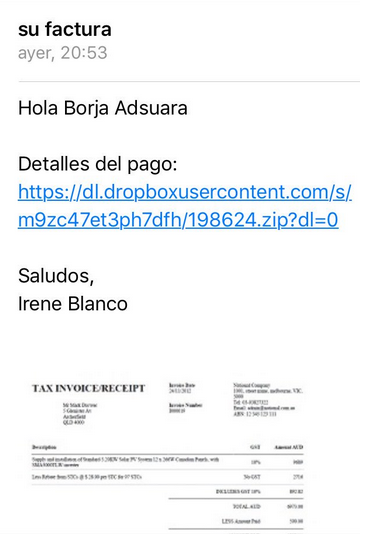

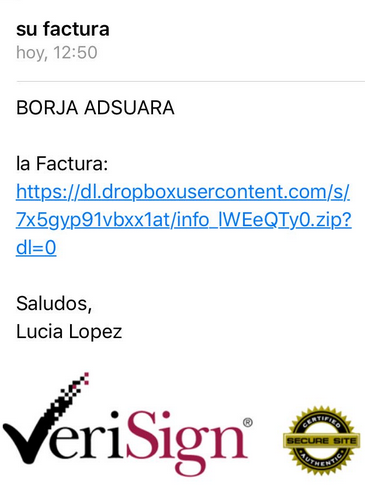

Avisos fraudulents de factures

- Exemple 1:

- Exemple 2:

- En les darreres versions detectades inclouen imatges de factures o de segells de confiança:

Correu fraudulent d'avís d'excés de quota al correu:

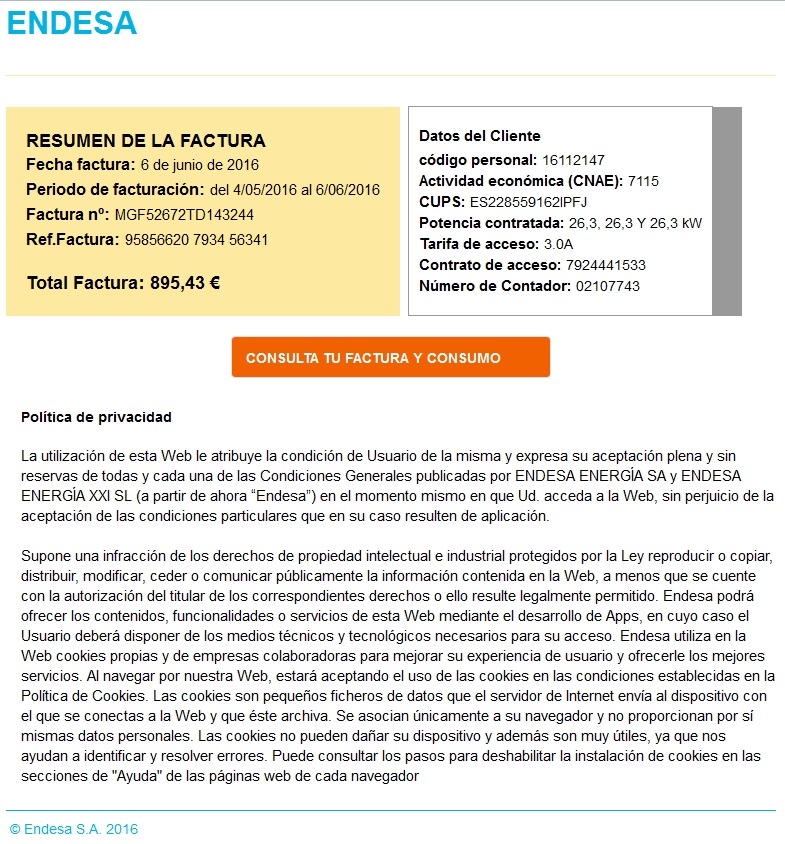

Avisos de facturació d'Endesa

S'ha detectat una campanya fraudulenta que simula avisos de factura d'Endesa en què es convida a descarregar-se la factura. Un cop obert el correu, si hi fas clic, l'enllaç va a una pàgina amb codi maliciós ("virus") que bloqueja els fitxers personals dels ordinadors dels usuaris:

Avisos de Correos y Telégrafos

L'usuari rep un missatge suposadament enviat per Correos y Telégrafos a través del qual se li informa que no se li ha pogut entregar una carta certificada en una data determinada. Enllaça a una pàgina web que suplanta la identitat de Correos i on sol·licita omplir un codi captcha per consultar l'estat detallat de l'enviament.

En cas d'introduir el captcha i prémer sobre el botó «Consultar», es procedeix a la descàrrega d'un arxiu maliciós de tipus ransomware, que en cas de ser executat, xifrarà els arxius de l'ordinador per a que siguin inaccessibles i sol·licitarà el pagament d'un rescat.

Comparteix: